SRP i matematik og historie om kryptering

Introduktion

I 1940 stod England tilbage som den sidste nation blandt de allierede i Europa med mulighed for at føre krig mod Tyskland. De øvrige europæiske lande var enten erobrede, allierede med Tyskland eller ikke i stand til at føre angrebskrig mod aksemagterne. Befolkningen i England og det engelske krigsmaskineri var i de første år af 2. Verdenskrig afhængige af forsyninger fragtet af konvojer fra USA. Det var derfor i Tysklands interesse at angribe disse konvojer.

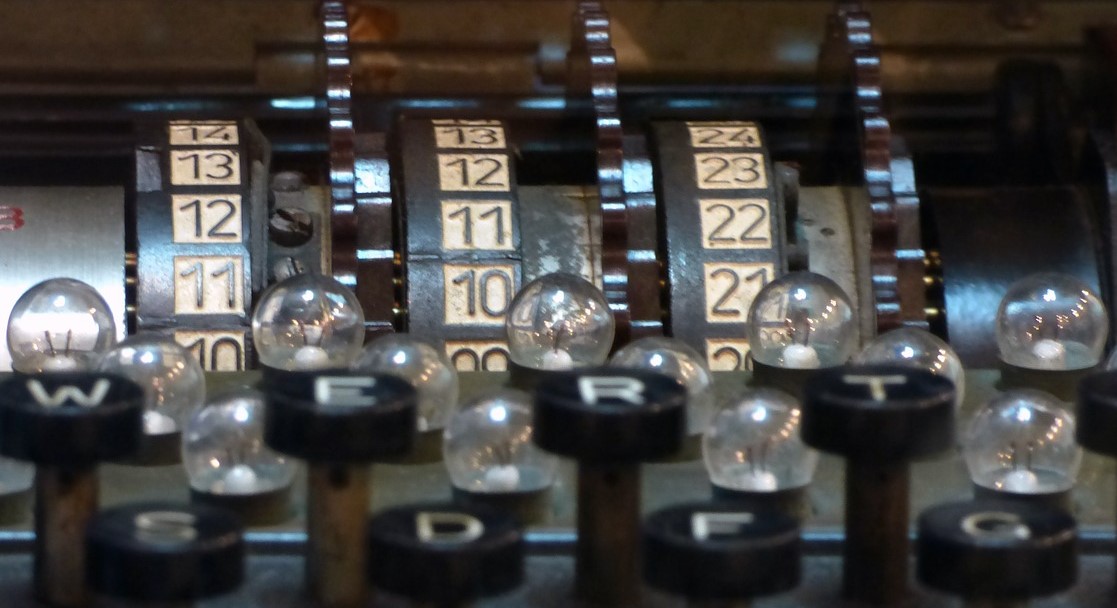

De tyske styrker krypterede deres kommunikation med Enigma-maskiner, dvs. maskiner der med en blanding af mekanik og elektronik hurtigt kunne omsætte en almindelig tekst til kode i form af en ulæselig bogstavrækkefølge. Såfremt modtageren også var i besiddelse af en Enigma-maskine og det rette kodeord, kunne koden oversættes tilbage til den oprindelige meddelelse.

Gennem snedighed og forståelse af matematikken bag Enigma-maskinen lykkedes det englænderne at knække koden og således læse store dele af tyskernes kommunikation. Denne bedrift menes at have været mere væsentlig end mange af begivenhederne ved fronten og at have forkortet 2. Verdenskrig med cirka to år.

Til kodebrydningen udviklede englænderne en forløber for den moderne computer.

Projektbeskrivelse

For at uddybe Enigmaens betydning under 2. Verdenskrig og for at forstå de kryptologiske aspekter, kan der gives en kort redegørelse for udviklingen af kryptologiske metoder gennem historien. Foruden grundbegreber i kryptologimodellen som klartekst, kryptotekst, nøgle osv. kan både mono- og polyalfabetiske substitutionssystemer belyses, ligesom det er oplagt at gøre rede for principperne i frekvensanalyse. Sandsynlighedsregning kan inddrages ved at gennemgå Friedmans test, der bruges til at knække den polyalfabetiske Vigenere-kode. Endelig vil det være naturligt at beskrive selve Enigma-maskinen og diskutere dens styrke samt de svagheder som til sidst blev udnyttet. Der anbefales dog i den forbindelse at fokusere på de kryptologiske aspekter af Enigma-maskinen, da selve apparatets funktion er ganske indviklet og mindre interessant både matematisk og historisk (det skal sikres at opgaven ikke udvikler sig til en teknisk manual).

I historiefaget kan der dels redegøres for Englands overordnede rolle i starten af 2. Verdenskrig, og det kan diskuteres hvorfor flådekrigen spillede så stor en rolle for England. Derudover kan man inddrage forskellige historikeres syn på betydningen af Tysklands kryptering samt konsekvenserne af at englænderne knækkede den tyske kode.

Variationsmuligheder

Det er oplagt at inkludere specifikke krypteringsopgaver i projektet, og på denne måde kan den matematiske del af opgaven varieres. Da kryptologiske metoder har været anvendt mange gange i historiens løb, er der rig mulighed for variation i det historiske perspektiv. Her kan nævnes:

- Cæsars substitutionssystem, som blev anvendt i Romerriget.

- Herodot beretter om eksempler på anvendelse i oldtidens Grækenland (Kodebogen, s. 18).

- Den første anvendelse af frekvensanalyse i den blomstrende kultur i Mellemøsten 700- 800 (Kodebogen, s. 28).

- Den første anvendelse af polyalfabetiske substitutionssystemer af Alberti i Renæsancen (Kodebogen, s. 59).

- Louis XIV’s anvendelse af det ”det store cifferskrift” (Kodebogen, s. 69-72).

- Zimmerman-telegrammets indflydelse på 1. Verdenskrig (Kodebogen, s. 117-129).

- Mary Stuarts anvendelse af nomenklator til korrespondancen med sine medsammensvorne. Hvorledes første de kodede meddelelser til hendes dom og straf (Kodebogen, s. 51-58)?

Ambitionsniveauet i den matematiske del af opgaven kan tilpasses ved fx at inddrage:

- gruppeteori og specielt permutationer i forbindelse med monoalfabetiske substitutionssystemer.

- RSA-systemet kan inddrages som et vigtigt element i den historiske udvikling af kodesystemer efter 2. Verdenskrig.

- Inddragelse af fejlrettende koder (http://mathematics.dk/fileadmin/Files/DMF/Matilde/Matilde_12_rekonstrueret.pdf ).

Materialer

Carstensen, J.: ”Talteori”, Systime, 1993.

Erlandsen, M. K.: ”Introduktion til Kryptologi” (http://math.au.dk/fileadmin/Files/matlaererdag/2005/kryptologi.pdf).

Hansen, J. P. & Spalk, H. G.: ”Algebra og talteori”, Gyldendalske Boghandel Nordiske Forlag, 2002.

Landrock, P. & Nissen, K.: ”Kryptologi – fra viden til videnskab”, Abacus 1997.

Landrock, P. & Nissen, K.: ”Kryptologi”, Forlaget ABACUS, 1990.

Singh, S.: ”Kodebogen”, Gyldendal, 2001.

Baggrundsmaterialer om RSA

Hansen, Johan P.: ”Algebraen og talteorien bag offentlig nøgle kryptering og signering”, Gyldendal (Aspekt-serien), 2002.

Thorup, Anders: ”Elementær Talteori”, Københavns Universitet, 2006 (https://noter.math.ku.dk/elmtal.pdf).

Skønlitterære kilder & film

Harris, Robert: ”Enigma”, Arrow Books, 2009 (Roman om det historiske forløb omkring Enigma).

”Enigma”, 2001 (Filmatisering af ovenstående bog med bla. Kate Winslet og Nikolaj Coster- Waldau. Instruktør: Michael Apted).

Øvrige

Side 9 sætningen: Ultra (En introducerende artikel af Lars Winther Christiansen om både kryptering generelt og Enigma-maskinen).

http://www.nku.edu/~christensen/cryptology%20notes.pdf (Om forskellige metoder til kodebrydning).